Como a análise correta de vestígios digitais e ERBs, com cadeia de custódia preservada, mudou o rumo de um julgamento criminal — e mostrou como a ciência pode corrigir erros da investigação tradicional.

O início de tudo: uma acusação e uma dúvida — Como a Ciência Trouxe a Verdade à Tona

Era uma segunda-feira comum quando a vida dele virou manchete silenciosa nos bastidores da investigação. Sem entender como, nem por quê, José foi arrastado para o centro de uma história que nunca foi dele.

A vítima? Um homem que ele mal conhecia.

O motivo? Uma suposta traição envolvendo sua esposa.

A prova? Um irmão revoltado que afirmou, sem titubear, que a vítima tinha um caso com a mulher de José — e que um homem em uma moto amarela teria executado o crime.

José tinha uma moto amarela.

E, para muitos, isso bastava.

A narrativa estava pronta. Coesa, polida, convincente. Convincente até demais.

O clima dentro da delegacia era de certeza absoluta. A história encaixava tão perfeitamente que ninguém parou para perguntar se era verdadeira. O irmão da vítima chorava, gritava, e cada frase dele descia como sentença no papel que registrava o suposto motivo do crime.

O enredo estava montado, e José virou o protagonista do pior papel que alguém pode receber: o de assassino.

Mas não parou por aí.

Para “fechar com chave de ouro” essa versão, solicitaram dados telemáticos — registros sensíveis, capazes de mostrar onde um celular estava no dia e hora do crime. Os investigadores afirmaram que a linha analisada era de José. O relatório telemático, segundo eles, mostrava que o aparelho estava próximo à cena do crime, exatamente na hora da morte.

Era o golpe final.

Ou deveria ser.

O documento tinha tudo para enterrar José vivo: um relatório técnico, assinado, supostamente objetivo. E, para tornar impossível qualquer questionamento, alguém fez pior — adulterou a data do relatório telemático. Uma mudança planejada para impedir qualquer defesa eficaz, para fechar todas as portas, para impedir qualquer auditoria.

Era a tentativa perfeita de construir um culpado.

José foi levado a júri popular com uma força acusatória que, à primeira vista, parecia irrefutável. A moto amarela. O depoimento inflamado. O suposto caso extraconjugal. O relatório telemático que “confirmava” tudo.

Só que existe um detalhe que muitos esquecem:

vestígios digitais não têm emoção, não defendem ninguém — mas também não mentem.

E quando a Ciência Forense entra na sala, todas as versões precisam se curvar aos fatos.

Foi justamente a análise forense — com foco na cadeia de custódia, na integridade dos dados das ERBs e no estudo dos azimutes — que expôs a verdade. O que parecia sólido virou poeira. A narrativa se desfez. A adulteração veio à tona. O relatório caiu por terra. A localização atribuída ao celular simplesmente não existia. O telefone sequer era de José.

E o que restou?

Um homem inocente, quase condenado por uma história perfeita demais para ser verdade.

Este é apenas o começo.

Se você quer entender como a COMPUTAÇÃO FORENSE conseguiu desfazer uma acusação construída para não ser contestada — continue lendo. A seguir, vou te mostrar, passo a passo, como a perícia digital desmontou cada peça desse enredo.

A audiência e o momento da virada

No tribunal, o laudo pericial da Alves Amorim foi apresentado com diagramas, gráficos, mapas e cálculos. As explicações sobre azimute, setores de cobertura, horários e diferenças de data foram feitas com clareza técnica, mas de forma acessível ao júri.

O perito explicou cada detalhe: como a data estava incorreta, como a data estava incorreta, como o celular se comporta dentro da malha de ERBs, o processo de autenticação via hash e como os registros da operadora mostravam algo completamente diferente da narrativa policial. Tudo respaldado por normas como ISO/IEC 27037 e RFC 3227.

Ao final, o júri compreendeu: a suposta presença de José na cena do crime era fruto de um erro de interpretação. A prova digital, quando analisada corretamente, dizia exatamente o contrário.

E então veio a decisão:

José foi absolvido.

A computação forense falou mais alto.

A chegada do material pericial

Ao receber o material, a equipe da Alves Amorim iniciou o protocolo formal da cadeia de custódia. Cada mídia e relatório vieram acompanhados de hashes criptográficos, registros de transporte e atas de lacre. O primeiro passo foi validar a integridade dos arquivos: a assinatura digital dos dados correspondia aos registros originais da operadora.

Com a integridade confirmada, a análise técnica começou. O objetivo era simples — e ao mesmo tempo crucial: confirmar se os dados realmente colocavam o acusado na cena do crime ou se havia erros nos registros.

Primeira descoberta: a data errada

Ao revisar o histórico bruto fornecido pela operadora, os peritos perceberam uma incongruência gritante. Os registros telemáticos da linha (00) 99999-8888 não eram de 06/03/2011, como constava no relatório da acusação, mas sim de 07/03/2011 — um dia inteiro depois do crime.

Ou seja, o relatório usado para incriminar José estava um dia adiantado.

A suposta coincidência de horários simplesmente não existia: o aparelho não estava conectado à estação naquele horário e naquele dia.

Esse detalhe, ignorado pela investigação original, foi detectado apenas porque a cadeia de custódia havia preservado os arquivos originais de forma íntegra. A comparação dos hashes garantiu que os dados analisados eram os mesmos coletados, sem alterações.

Com isso, a narrativa da acusação começou a ruir. José não poderia estar na cena do crime no momento indicado, pois os registros usados contra ele eram, na verdade, de outro dia.

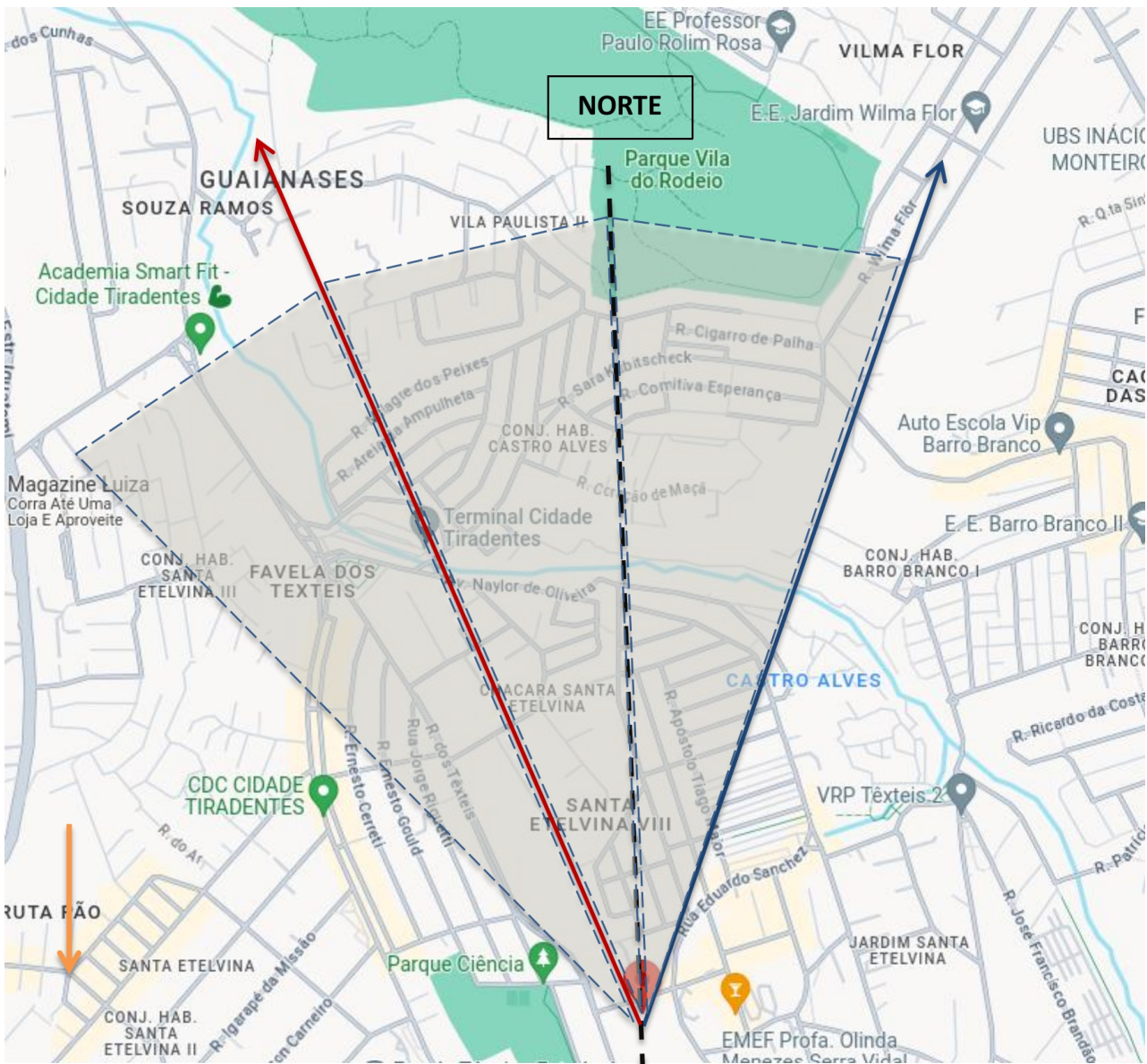

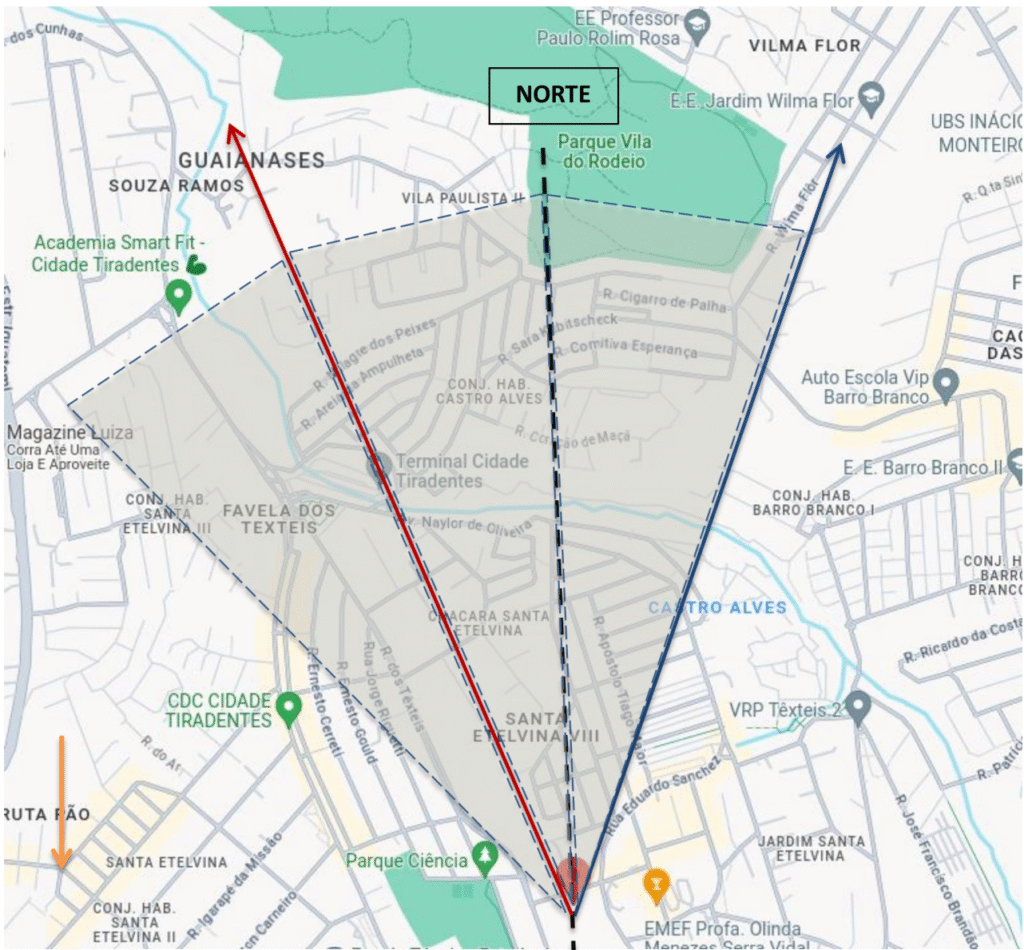

Segunda descoberta: o azimute e o mapa da verdade

A equipe decidiu aprofundar a investigação. Com base nos dados fornecidos pela operadora, foi analisado o comportamento do terminal, incluindo sua conexão às ERBs — Estações Rádio Base, responsáveis pelo atendimento do sinal telefônico.

O aparelho de José estava conectado à ERB nº 724-03-10011-24431 às 12h55 do dia 06/03/2011 — quase duas horas após o homicídio. Isso já mostrava um desalinhamento temporal importante.

Mas o ponto crucial estava no azimute, o ângulo que determina a direção do setor de cobertura da antena.

O azimute da ERB em questão era 320°, indicando que a antena prestava maior cobertura para uma região completamente distinta da cena do crime.

Visualmente, o mapa mostrava três setas:

- Vermelho – Direção da antena principal (320°);

- Azul – Local exato do crime;

- Laranja – Residência do titular da linha, o próprio José.

O resultado era inequívoco: o sinal do celular de José não apontava para o local do crime, mas sim para a área onde ele morava. Em termos técnicos, ele não estava presente no momento e local do homicídio.

Isso desmontou, de forma definitiva, a tese acusatória.

análise pericial de dados telemáticos obtidos por afastamento de sigilo

O peso da prova digital

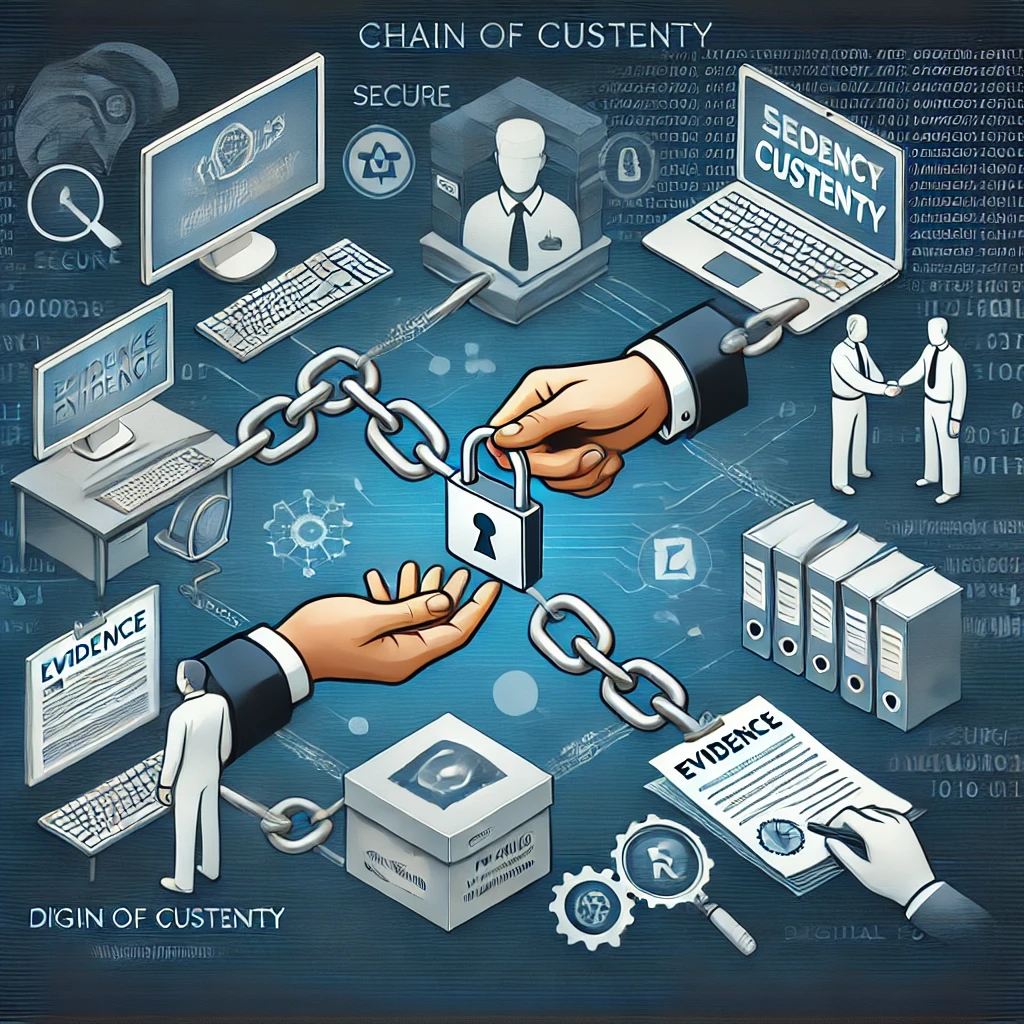

Nos tribunais, as provas digitais têm se tornado cada vez mais centrais. Registros de chamadas, mensagens, logs de sistemas e históricos de geolocalização são usados para sustentar acusações ou defesas. No entanto, poucos entendem que esses vestígios são extremamente frágeis: basta um erro de manipulação, uma ausência de documentação, ou uma leitura precipitada para que todo o contexto mude.

Por isso, existe um princípio que rege qualquer prova digital legítima: a cadeia de custódia. Prevista no art. 158-B do Código de Processo Penal e fundamentada em normas técnicas como a ISO/IEC 27037:2013 e a RFC 3227, ela determina que “todo vestígio deve ser identificado, coletado, preservado, transportado e analisado de forma rastreável e documentada”.

Na prática, isso significa que, para cada evidência digital, deve existir um histórico ininterrupto que comprove: quem coletou, quando coletou, como preservou, onde armazenou e quem analisou. É essa trilha documental que protege o processo de contaminações, falsificações ou interpretações errôneas — e que, no caso de José, faria toda a diferença.

A importância da rastreabilidade digital

Esse tipo de análise só é possível quando todos os elementos da cadeia de custódia são respeitados. Cada hash, cada log de transporte, cada assinatura de recebimento garante que a prova mantenha sua credibilidade.

Sem essa rastreabilidade, qualquer questionamento seria válido: “Esses dados foram alterados?” “Essa planilha é realmente da operadora?” “Quem abriu o arquivo e quando?” — perguntas que, em muitos processos, destroem a confiança na prova.

Mas quando a cadeia é bem-feita, como neste caso, ela se torna o escudo da verdade científica.

No caso de José, a documentação completa e a validação criptográfica foram determinantes. O laudo pôde afirmar, com base científica, que a acusação se apoiava em dados mal interpretados e temporalmente inconsistentes.

A lição: quando a ciência fala mais alto

Este caso é um lembrete poderoso de que a verdade digital está nos detalhes. A cadeia de custódia não é um procedimento burocrático — é o mecanismo que transforma dados crus em evidência legítima.

Ao manter cada vestígio sob controle, documentado e rastreável, a perícia garante que a prova resista ao tempo e à contestação. É o elo invisível entre a tecnologia e a justiça.

A cadeia de custódia não é burocracia.

É garantia.

É proteção da verdade.

É ferramenta de justiça.

“Sem a cadeia de custódia, seria impossível determinar as falhas investigativas.”

Os bastidores da perícia: por dentro do processo

Para entender a dimensão desse trabalho, é importante conhecer as sete etapas fundamentais da cadeia de custódia digital:

- Coleta – A evidência é identificada e coletada com ferramentas forenses certificadas.

- Preservação – Criação de cópias bit a bit e geração de código hash.

- Transporte – A mídia é lacrada, transportada com registro de quem, quando e como.

- Análise – O perito examina os dados usando metodologias reconhecidas.

- Armazenamento – A evidência é mantida em local seguro, com controle de acesso.

- Apresentação – O laudo técnico é entregue, descrevendo toda a trilha pericial.

- Descarte – A destruição da evidência segue protocolos legais e documentais.

Cada uma dessas etapas deve ser documentada de forma minuciosa, com data, hora, responsável e assinatura. Essa documentação é o que garante que a prova seja autêntica, íntegra e confiável.

Normas que sustentam a perícia digital

Para assegurar consistência e validade internacional, as análises forenses digitais seguem padrões técnicos, entre eles:

- ISO/IEC 27037:2013 – Diretrizes para identificação, coleta, aquisição e preservação de evidências digitais.

- NIST SP 800-86 – Guia norte-americano de investigação de incidentes de segurança.

- RFC 3227 – Boas práticas de coleta e ordem de priorização de dados voláteis.

- CPP (arts. 158-B a 158-F) – Base legal da cadeia de custódia no processo penal brasileiro.

- CPC (arts. 464 a 480) – Normas sobre laudos e perícias em processos cíveis.

Essas referências formam o arcabouço que orienta a atuação do perito digital e dá legitimidade à prova pericial em juízo.

O papel do perito e a importância da ética técnica

Ser perito não é apenas dominar ferramentas; é compreender a responsabilidade ética que acompanha cada byte analisado. Um erro de interpretação pode significar uma condenação injusta ou a perda de um direito legítimo. Por isso, o perito deve agir com imparcialidade, precisão e transparência.

Na Alves Amorim Laboratório de Perícias Digitais, a metodologia segue rigorosamente o que estabelecem as normas técnicas e o Código de Processo Penal. Cada caso é tratado como único, com documentação fotográfica, tabelas de hash e relatórios de integridade anexos ao laudo principal.

Conclusão: a ciência como instrumento de justiça

O caso de Cidadão José é um símbolo de como a cadeia de custódia digital pode transformar uma investigação. Se os vestígios tivessem sido manipulados sem controle, a verdade jamais teria vindo à tona.

Hoje, graças a protocolos técnicos e à atuação de peritos qualificados, a prova digital é capaz de absolver inocentes, responsabilizar culpados e fortalecer a confiança da sociedade na justiça.

Porque, no fim das contas, a verdade está escrita nos dados — basta saber ouvi-los.

Precisa de uma análise de prova digital?

Se o seu processo envolve registros telemáticos, arquivos, mensagens ou vestígios digitais, fale com quem entende do assunto.

Entre em contato com a Alves Amorim Laboratório de Perícias Digitais e descubra se as suas provas estão protegidas pela cadeia de custódia — antes que seja tarde demais.