Perícia em Computador: Quando é Necessária e o Que Pode Ser Identificado Tecnicamente

A crescente dependência de sistemas, dispositivos e registros digitais alterou de forma definitiva a maneira como fatos são apurados em ambientes empresariais e judiciais. Hoje, uma parte relevante das controvérsias corporativas, contratuais, regulatórias e processuais passa, em algum momento, pela análise de computadores, notebooks, estações de trabalho, servidores ou mídias digitais.

Nesse cenário, a perícia em computador deixou de ser um serviço restrito a casos criminais clássicos ou a situações excepcionais. Ela passou a ocupar posição estratégica em investigações internas, ações judiciais, disputas empresariais, incidentes de segurança, apurações de fraude, validação de documentos e reconstrução técnica de eventos relevantes.

Em termos objetivos, a perícia em computador consiste na identificação, preservação, coleta, análise e interpretação de vestígios digitais armazenados ou manipulados em equipamentos computacionais, com o objetivo de esclarecer fatos de interesse técnico, jurídico ou empresarial. Mais do que “ver arquivos” ou “recuperar documentos”, trata-se de uma atividade especializada, baseada em método, rastreabilidade e leitura contextual da evidência digital.

Para empresas, escritórios de advocacia e departamentos jurídicos, entender corretamente esse serviço é fundamental. Em muitos casos, o problema não está na ausência de informação, mas na incapacidade de interpretar tecnicamente aquilo que já existe no ambiente digital.

O que é perícia em computador?

A perícia em computador é uma modalidade da computação forense voltada à análise técnica de vestígios existentes em computadores e dispositivos correlatos. Seu objetivo é examinar, com critério metodológico, elementos que possam demonstrar autoria, contexto, cronologia, integridade, manipulação, uso indevido ou qualquer outra circunstância relevante à reconstrução dos fatos.

Na prática, a perícia pode envolver:

- análise de arquivos e documentos digitais;

- recuperação de vestígios apagados ou ocultos;

- verificação de logs e registros de sistema;

- exame de histórico de uso do equipamento;

- avaliação de softwares instalados e executados;

- identificação de adulterações documentais;

- detecção de mecanismos de fraude;

- análise de artefatos de navegação, armazenamento e compartilhamento;

- reconstrução técnica de eventos ocorridos no dispositivo.

É importante compreender que o foco da perícia não está apenas no conteúdo aparente de um arquivo ou pasta. Muitas vezes, os elementos mais relevantes estão em metadados, trilhas de atividade, registros residuais, diretórios temporários, histórico de execução, artefatos do sistema operacional ou correlação entre diferentes fontes digitais.

Por isso, a perícia em computador exige muito mais do que familiaridade com tecnologia. Ela demanda conhecimento especializado em preservação de evidência, metodologia forense, análise técnica e interpretação probatória.

Quando a perícia em computador é necessária?

A contratação de perícia em computador costuma ser especialmente recomendada quando há necessidade de esclarecer fatos cuja compreensão depende de exame técnico do equipamento ou dos vestígios nele produzidos.

Isso ocorre, por exemplo, em situações como:

Investigações internas

Empresas que identificam indícios de fraude, sabotagem, vazamento de dados, uso indevido de credenciais, manipulação de registros ou desvio de informações frequentemente precisam examinar o computador utilizado pelo colaborador, prestador ou terceiro envolvido.

Disputas judiciais

Em ações judiciais, a perícia em computador pode ser relevante para avaliar a autenticidade de documentos, o histórico de criação e edição de arquivos, a integridade de dados, a regularidade de condutas e a consistência técnica de determinados eventos digitais.

Incidentes de segurança

Casos de ransomware, invasão, exfiltração de dados, execução de ferramentas não autorizadas, instalação de programas maliciosos ou interrupção deliberada de rotinas operacionais podem exigir análise aprofundada do equipamento atingido.

Fraudes documentais e operacionais

A perícia pode identificar rastros de conversão, edição, substituição de conteúdo, submissão de arquivos a plataformas externas, manipulação de documentos e outros indícios relevantes à verificação de autenticidade e contexto de produção.

Litígios empresariais e regulatórios

Em demandas envolvendo prestação de serviços tecnológicos, integridade de sistemas, responsabilidade operacional, violação de políticas internas ou produção de prova técnica para contencioso, o exame do computador pode ser decisivo.

Em todos esses cenários, a pergunta central é simples: o equipamento guarda vestígios capazes de esclarecer tecnicamente o que ocorreu? Quando a resposta é sim, a perícia em computador deixa de ser acessória e passa a ser estratégica.

O que pode ser identificado tecnicamente em uma perícia em computador?

Uma das maiores virtudes da perícia em computador é sua capacidade de reconstruir eventos que, à primeira vista, parecem invisíveis ou impossíveis de demonstrar.

Dependendo do caso, é possível identificar tecnicamente:

1. Histórico de uso do equipamento

O exame pode revelar horários de acesso, execução de programas, abertura de arquivos, conexões de dispositivos externos, uso de navegadores, movimentação de pastas e outros indícios relevantes à cronologia dos fatos.

2. Criação, edição e manipulação de documentos

Arquivos podem conter vestígios sobre sua origem, alterações realizadas, programas utilizados, versões salvas, caminhos de armazenamento e interação com outros artefatos do sistema.

3. Conversão de formatos e preparação para adulteração

Em alguns casos, o computador registra o uso de ferramentas e fluxos operacionais voltados à conversão de arquivos, edição indevida de conteúdo e geração de documentos com aparência enganosa.

4. Uso de softwares suspeitos ou não autorizados

A perícia pode identificar a instalação e execução de programas de emulação, acesso remoto, sincronização, ocultação, automação ou manipulação de ambiente digital.

5. Transferência e exfiltração de dados

A análise técnica pode apontar cópia de arquivos para mídias externas, envio para serviços em nuvem, utilização de clientes FTP, sincronizações suspeitas e outras formas de saída não autorizada de informação.

6. Indícios de sabotagem ou comprometimento interno

Muitas vezes, o exame do computador revela suspensão de mecanismos de proteção, alteração intencional de configurações, execução de rotinas preparatórias ou eventos compatíveis com sabotagem interna.

7. Relação entre usuário, equipamento e fato investigado

Embora a atribuição de autoria exija cautela e análise contextual, o computador pode conter vestígios importantes sobre vinculação temporal, uso de credenciais, contexto operacional e correlação com os fatos apurados.

Em síntese, a perícia em computador não opera por suposição. Ela opera por vestígio, método e correlação técnica.

Casos em que a perícia em computador faz diferença

No ambiente corporativo e judicial, a utilidade prática da perícia em computador aparece com mais clareza quando observamos os tipos de situação em que ela costuma ser decisiva.

Sabotagem e incidentes internos

Empresas que inicialmente atribuem determinado evento a ataque externo podem descobrir, após análise forense, que houve participação interna, uso indevido de credenciais, desativação de mecanismos de proteção ou preparação deliberada do incidente.

Adulteração de documentos

A perícia em computador pode revelar que determinados arquivos passaram por conversão, edição ou manipulação incompatível com a narrativa apresentada. Isso é especialmente relevante em ambientes sujeitos a compliance, auditoria, contratação pública ou responsabilização profissional.

Fraudes financeiras e operacionais

Em instituições que dependem de integridade transacional e rastreabilidade técnica, o exame do computador pode evidenciar o uso de ferramentas destinadas a simular dispositivos, contornar controles ou operar fluxos paralelos não autorizados.

Vazamento de dados e uso indevido de informação

A análise de logs, arquivos recentes, registros de download, histórico de execução e artefatos de sistema pode indicar caminhos relevantes para apurar a extração e movimentação de informações sensíveis.

Disputas judiciais envolvendo prova digital

Em processos nos quais o computador do investigado, do colaborador ou da parte possui relação direta com os fatos, a perícia pode ser determinante para esclarecer o contexto técnico da controvérsia.

Esses exemplos mostram que a perícia em computador é menos um serviço de “curiosidade técnica” e mais um instrumento de esclarecimento, governança e produção de prova qualificada.

Perícia em computador para empresas e departamentos jurídicos

No meio B2B, a perícia em computador deve ser vista como ferramenta de suporte decisório.

Para empresas, ela pode contribuir em três dimensões principais:

Segurança e apuração

Permite compreender tecnicamente eventos internos, responder a incidentes, preservar vestígios e reduzir decisões baseadas apenas em relatos ou hipóteses.

Jurídico e contencioso

Gera documentação técnica útil para disputas judiciais, arbitrais, administrativas ou regulatórias, especialmente quando a controvérsia depende de prova digital.

Compliance e responsabilidade institucional

Ajuda a produzir apuração consistente, com cadeia de custódia, documentação e critérios técnicos compatíveis com a seriedade do caso.

Em vez de agir apenas depois que o litígio se instala, organizações maduras utilizam a perícia em computador como ferramenta de apuração responsável, redução de assimetria informacional e qualificação da resposta institucional.

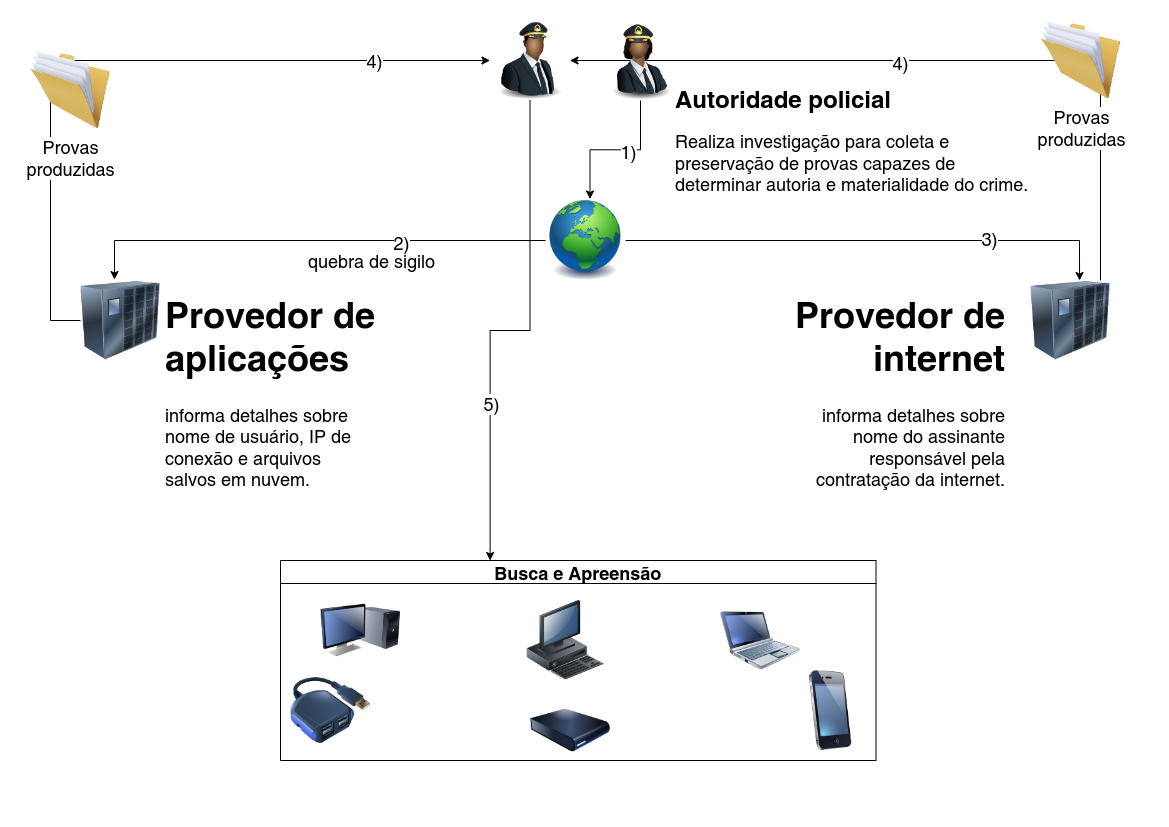

Perícia em computador em processos judiciais

Quando o contexto é judicial, a perícia em computador pode aparecer em duas frentes diferentes.

A primeira é a perícia judicial propriamente dita, quando o juízo determina a realização de exame técnico sobre o equipamento ou sobre os vestígios dele extraídos.

A segunda é a assistência técnica judicial, quando a parte contrata especialista para acompanhar, revisar ou analisar criticamente a prova digital relacionada ao computador periciado.

Nos dois casos, alguns pontos merecem atenção especial:

- forma de coleta do material;

- preservação da cadeia de custódia;

- integridade dos arquivos e registros;

- metodologia empregada;

- aderência entre vestígios e conclusões;

- limites técnicos do que efetivamente pode ser afirmado.

Isso é particularmente importante porque, em matéria digital, erros metodológicos ou leituras apressadas podem distorcer significativamente a compreensão judicial dos fatos.

Como escolher um especialista em perícia em computador?

A escolha do profissional ou da empresa responsável pela perícia em computador não deve se basear apenas em linguagem técnica ou promessa comercial.

O que realmente importa é a combinação entre:

Formação e domínio técnico

O especialista precisa compreender sistemas computacionais, vestígios digitais, estrutura de arquivos, análise forense, metodologia e limitações probatórias da evidência digital.

Capacidade de documentação e rastreabilidade

Em ambiente empresarial ou judicial, não basta “descobrir algo”. É preciso documentar como se chegou àquela conclusão.

Clareza de comunicação

Laudos e pareceres precisam ser tecnicamente corretos, mas também compreensíveis para gestores, advogados, magistrados e tomadores de decisão.

Experiência em contextos sensíveis

Casos de fraude, sabotagem, documentos adulterados, incidentes internos ou litígios envolvendo tecnologia exigem maturidade analítica e responsabilidade institucional.

Alinhamento com o objetivo do caso

A boa perícia não é exibicionismo técnico. Ela deve responder ao problema concreto, com foco na utilidade da análise.

Como a Alves Amorim Perícia Digital atua nesse tipo de demanda?

Na Alves Amorim Perícia Digital, a perícia em computador é tratada como atividade técnica de alta responsabilidade, voltada à análise de vestígios digitais em contextos empresariais, judiciais e regulatórios.

Nossa atuação é orientada por três pilares:

rastreabilidade metodológica, para que a análise seja documentada e tecnicamente consistente;

credibilidade probatória, para que os achados tenham utilidade real no contexto decisório;

clareza técnica, para que elementos complexos sejam traduzidos em conclusões compreensíveis e defensáveis.

Esse tipo de abordagem é especialmente relevante em casos envolvendo:

- investigação corporativa;

- fraudes internas;

- vazamento de dados;

- adulteração de documentos;

- análise de serviços tecnológicos;

- litígios empresariais;

- assistência técnica judicial;

- perícia judicial em prova digital.

Mais do que examinar computadores, o objetivo é transformar vestígios técnicos em informação útil para a tomada de decisão.

Conclusão

A perícia em computador é uma ferramenta essencial para esclarecer fatos em um ambiente cada vez mais dependente de registros digitais, dispositivos e sistemas.

Ela não serve apenas para recuperar arquivos apagados ou “encontrar provas escondidas”. Sua verdadeira utilidade está em permitir uma leitura técnica estruturada dos vestígios produzidos no equipamento, ajudando a reconstruir eventos, verificar autenticidade, identificar manipulações, compreender incidentes e apoiar decisões com maior segurança.

Para empresas, departamentos jurídicos e escritórios, isso significa reduzir incerteza.

Para o processo judicial, significa qualificar a prova.

Para o caso concreto, significa substituir suposições por análise técnica.

Em cenários de alta responsabilidade, essa diferença é decisiva.

Se sua demanda envolve fraude, sabotagem, adulteração documental, incidente digital ou necessidade de análise técnica de evidências armazenadas em computador, a Alves Amorim Perícia Digital está preparada para atuar com método, profundidade analítica e credibilidade probatória.

FAQ

O que é perícia em computador?

É a análise técnica de vestígios digitais armazenados ou manipulados em computadores, com o objetivo de esclarecer fatos relevantes em contexto judicial, corporativo ou investigativo.

Quando a perícia em computador deve ser contratada?

Ela é recomendada quando há necessidade de apurar fraude, sabotagem, adulteração de documentos, vazamento de dados, uso indevido de sistemas ou controvérsia judicial envolvendo prova digital.

O que pode ser encontrado em uma perícia em computador?

Dependendo do caso, podem ser identificados arquivos, metadados, registros de sistema, histórico de uso, execução de programas, movimentação de dados, sinais de manipulação documental e outros vestígios relevantes.

Perícia em computador serve apenas para processos criminais?

Não. Ela também é amplamente aplicável em investigações corporativas, litígios empresariais, disputas contratuais, compliance, auditorias e processos judiciais cíveis e trabalhistas.

Qual a diferença entre perícia em computador e assistência técnica judicial?

A perícia pode ser o exame técnico principal do caso, enquanto a assistência técnica judicial é a atuação do especialista indicado pela parte para acompanhar e analisar criticamente a prova pericial produzida.

Palavras-chave: perícia digital em computador, quando contratar perícia em computador, o que a perícia em computador identifica, perícia em computador para empresas, perícia em computador em processos judiciais, análise forense de computador.