Uma perícia em computador é capaz de detectar vazamento de dados por meio da análise forense de logs, histórico de acessos, arquivos temporários, tráfego de rede e metadados. O perito digital identifica quem acessou, quando, o que foi copiado ou enviado, garantindo prova técnica válida para defesa judicial e medidas de segurança.

Resumo em 5 pontos

-

Vazamentos geralmente deixam evidências digitais mesmo após exclusão de arquivos.

-

A perícia identifica ponto de origem, método de exfiltração e responsável.

-

Evidências incluem logs de acesso, e-mails, pendrives e backups não autorizados.

-

O laudo pericial comprova tecnicamente o incidente e orienta ações jurídicas.

-

Detectar cedo evita danos à reputação, sanções da LGPD e perdas financeiras.

O que é considerado um vazamento de dados

Um vazamento de dados ocorre quando informações confidenciais — como documentos empresariais, bases de clientes, planilhas financeiras ou dados pessoais — são acessadas, copiadas ou divulgadas sem autorização.

Esses incidentes podem resultar de:

-

Ataques externos (malware, ransomware, phishing);

-

Acesso interno indevido (funcionário ou prestador);

-

Erros operacionais (configurações incorretas de servidor ou nuvem).

A Lei Geral de Proteção de Dados (LGPD) impõe deveres de segurança e comunicação imediata à Autoridade Nacional (ANPD) e aos titulares, o que torna a perícia digital elemento essencial para determinar o que realmente ocorreu e quem é o responsável.

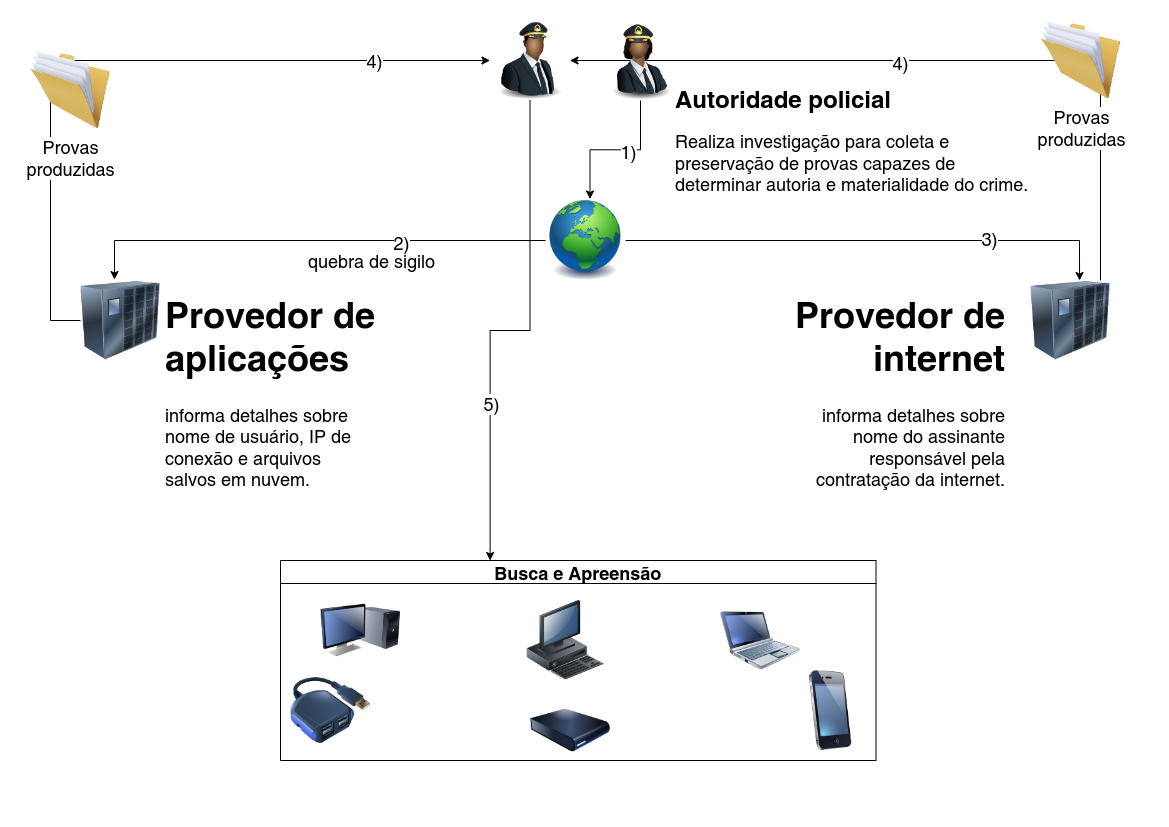

Como a perícia digital em computador atua nesses casos

A perícia forense digital segue um método científico reconhecido internacionalmente (ISO/IEC 27037:2013 e RFC 3227) para preservar e examinar dispositivos sem alterar as evidências.

As etapas incluem:

-

Coleta forense: cópia bit-a-bit (imagem forense) do disco rígido, SSD ou mídia externa.

-

Preservação: geração de hashes criptográficos e guarda do material em ambiente controlado.

-

Análise técnica: inspeção de logs, arquivos ocultos, registros de sistema, e-mails, navegadores e memória RAM.

-

Correlação de eventos: reconstrução da linha do tempo de acesso, modificação e transferência de dados.

-

Conclusão pericial: laudo técnico com metodologia, resultados e assinatura do perito.

O objetivo é identificar quando, como e por quem os dados foram extraídos ou vazados — seja para sustentar uma ação judicial, seja para reforçar políticas internas de segurança.

Sinais de que pode ter ocorrido vazamento de dados

Empresas e escritórios devem ficar atentos a indícios como:

-

Acesso recente de usuários com privilégios incomuns;

-

Envio de grandes volumes de e-mails com anexos fora do horário comercial;

-

Logs mostrando evidências de transferência de arquivos para pendrives, HDs externos e pastas na nuvem ou FTP;

-

Atividades suspeitas em pastas de rede, backups ou servidores de nuvem;

-

Reclamações de clientes por uso indevido de informações.

Quando surgem esses sinais, é hora de acionar uma perícia digital imediata para preservar provas e evitar destruição de evidências voláteis.

Principais técnicas utilizadas em perícia de computador

-

Análise de logs e trilhas de auditoria

Os logs de eventos do sistema operacional, servidores e aplicações indicam quem acessou o quê, quando e de onde.

Mesmo que o usuário apague arquivos, os registros de sistema (Windows Event Viewer, syslog, journald) costumam manter rastros de:

- Conexões remotas (RDP, SSH, VPN);

- Execução de comandos;

- Criação e exclusão de arquivos;

- Navegação entre pastas e arquivos;

- Geração de captura de telas;

- Compactação de arquivos, gerando arquivos .zip, .rar, etc.;

- Impressão de arquivos;

- Montagem de dispositivos USB;

- Login em serviços de armazenamento em nuvem ou de e-mails;

- Submissão de arquivos à nuvem.

-

Restauração de Logs Deletados e Evidências Ocultas

Utilizando metodologia e ferramentas forenses avançadas, o perito é capaz de restaurar arquivos excluídos, incluindo logs críticos e artefatos digitais. Essa técnica é vital, pois permite identificar e comprovar a manipulação intencional, a ocultação ou a remoção de dados por parte dos envolvidos, transformando fragmentos de informação em provas judiciais sólidas de que o vazamento ocorreu.

-

Análise de Logs de Rede e Logs de Sistema (EVTX)

Para determinar a autoria e o modus operandi de um vazamento de dados, o perito realiza uma minuciosa análise de rede e tráfego. Isso envolve a inspeção detalhada de logs de firewall, proxy e servidor de e-mail para identificar conexões e a transferência externa de dados sensíveis.

O diferencial está na correlação: esses logs de rede são confrontados com os logs de eventos do sistema (arquivos .EVTX). Essa verificação cruzada permite, por exemplo, sincronizar o exato momento de um envio de arquivo com a atividade de login ou a execução de um processo suspeito no endpoint do usuário, transformando dados brutos em provas incontestáveis.

Em casos de evasão, o uso de túneis criptografados (VPNs ou Tor) é detectável pela análise de padrões anômalos de tráfego e metadados de conexão.

-

Identificação Forense de Mídias USB e Exfiltração de Dados

A perícia em computador estabelece a conexão entre o usuário e a exfiltração de dados por meio de dispositivos físicos. Cada pendrive ou HD externo possui um número de série único (Volume Serial Number), que é registrado pelo sistema operacional no momento da conexão.

O perito rastreia esse registro em artefatos específicos do sistema para determinar: 1) quais dispositivos foram conectados; 2) quando foram conectados; e 3) quais arquivos corporativos foram copiados. Para provar a movimentação dos dados, a análise compara o hash dos arquivos originais com o hash dos arquivos possivelmente copiados, criando uma prova inquestionável de que o dado sensível foi transferido para a mídia externa.

-

Análise Forense de Comunicações Digitais (E-mails e Mensagens)

A investigação se aprofunda na análise de caixas de correio corporativas (e-mails) e logs de sistemas de mensagens, que incluem o WHATSAPP.

O perito busca vestígios de anexos contendo dados sensíveis, verificando qualquer correlação entre movimentação de arquivos e acesso ao webmail pessoal, ou envio para o WhatsApp Web.

-

Memory Forensics: Análise de Dados Voláteis (RAM)

A análise forense de memória (Memory Forensics) é uma técnica de alta prioridade em incidentes de segurança, especialmente aqueles que envolvem malware ou espionagem que evita o registro em disco. O perito realiza o dump da memória RAM (Memory Dump) de um sistema ativo, coletando os artefatos voláteis antes que sejam perdidos ao desligar o equipamento.

Essa “fotografia” da memória permite identificar:

- a timeline de processos em execução (confirmando o uso de ferramentas maliciosas ou comunicação não autorizada);

- chaves criptográficas (para descriptografar dados exfiltrados); e

- conexões de rede ativas no momento do incidente (rastreando o servidor de controle e comando ou o destino do vazamento de dados).

Como o perito identifica o autor do vazamento de dados

Com base na linha do tempo digital (timeline), o perito correlaciona eventos:

-

Login → acesso ao arquivo → conexão externa → envio por e-mail ou cópia para USB. Essa sequência revela responsabilidade técnica.

A confirmação envolve:

-

Horário exato (timestamp UTC/BRT);

-

Endereço IP e ID de sessão;

-

Identificação do dispositivo;

-

Comparação de hashes dos arquivos vazados;

-

Corroboração com testemunhos e políticas internas.

Esses elementos formam prova técnica robusta, apta a ser usada em inquéritos policiais, ações civis ou trabalhistas.

O valor jurídico do laudo pericial

Um laudo pericial de informática tem força probatória quando:

-

Foi conduzido segundo método reconhecido (ISO/IEC 27037, CPP, CPC);

-

O perito manteve cadeia de custódia íntegra;

-

As análises são reprodutíveis por assistentes técnicos;

-

As evidências estão devidamente coletadas, preservadas, anexadas e descritas.

O juiz pode basear-se nesse documento para:

-

Comprovar autoria de vazamento de dados;

-

Determinar responsabilidade de empregado, fornecedor ou hacker;

-

Fixar indenizações e sanções administrativas (LGPD, art. 52);

-

Absolver indevidamente acusados quando a perícia revela falta de prova idônea.

Riscos empresariais e jurídicos de não agir rapidamente

Ignorar um possível vazamento de dados pode gerar:

-

Multas de até 2% do faturamento (LGPD);

-

Danos à reputação e perda de clientes;

-

Quebra de sigilo profissional (em escritórios de advocacia);

-

Responsabilidade civil de sócios e gestores;

-

Dificuldade em comprovar ausência de dolo se não houver perícia tempestiva.

Empresas que documentam a resposta ao incidente demonstram boa-fé e diligência, reduzindo o impacto legal e financeiro.

Boas práticas preventivas

-

Implante políticas claras de acesso e confidencialidade.

-

Audite logs regularmente e mantenha retenção mínima de 180 dias.

-

Restrinja pendrives e gravações externas.

-

Realize testes de intrusão e simulações de vazamento.

-

Treine funcionários sobre engenharia social e phishing.

-

Tenha plano de resposta a incidentes com perito pré-designado.

-

Assine NDAs e adote controle de versões em documentos sensíveis.

Perguntas que as pessoas também fazem (FAQ)

1. Como saber se minha empresa sofreu um vazamento de dados?

Procure sinais como acessos não autorizados, alertas de antivírus, envio de dados fora do padrão ou arquivos alterados. Uma perícia confirma tecnicamente.

2. O que fazer ao suspeitar de vazamento de dados?

Desconecte os sistemas afetados, preserve discos e logs, não reinstale o sistema e acione imediatamente um perito digital.

3. Quanto tempo leva uma perícia de computador?

Depende do volume e complexidade. Casos simples (1 a 2 máquinas) levam de 5 a 10 dias úteis; investigações corporativas podem durar semanas.

4. Quais ferramentas são usadas?

Autopsy, FTK Imager, EnCase, Magnet AXIOM, Wireshark e Volatility, entre outras, conforme tipo de evidência.

5. A perícia pode identificar o responsável mesmo que ele apague tudo?

Sim. Logs, metadados, caches e artefatos residuais raramente somem completamente. O perito reconstitui o rastro.

6. Posso usar o laudo para processar o autor do vazamento de dados?

Sim. O laudo pericial fundamenta ações civis, trabalhistas e criminais, e também serve para defesa de acusados injustamente.

7. A LGPD obriga empresas a realizar perícia?

Não obriga, mas a ausência de investigação técnica pode ser interpretada como negligência em caso de vazamento confirmado.

Estudo de caso (exemplo ilustrativo)

Vazamento de Dados Confidenciais por Ex-Colaboradora Comprovado em Laudo Forense

Este resumo apresenta as descobertas críticas do Laudo Pericial yyyy/2025, conduzido por nós à EMPRESA XYZ. O objetivo da investigação corporativa foi examinar o dispositivo de uma ex-colaboradora (XXXXXXXXXX) para apurar um possível vazamento de dados confidenciais.

A análise, que utilizou metodologia de Perícia Forense Digital e Análise de Comportamento do Usuário (UBA), revelou indícios múltiplos e inequívocos de uma grave violação da confidencialidade corporativa, com uma mudança de comportamento do usuário registrada a partir de 16/06/2025.

Principais Achados da Exfiltração de Dados

- Dados Comprometidos: O laudo confirmou a extração de documentos sensíveis, incluindo arquivos de RH, Cargos e Salários, Folha de Pagamento, Auditoria Interna, Compliance e “Carta Ofertas de Trabalho”.

- Uso de Contas Pessoais e Nuvem: Foi identificado o uso intenso de uma conta pessoal do Google (xxxxx@gmail.com) para acessar e movimentar os dados.

- Exfiltração via Mídia Externa e Capturas de Tela: A ex-colaboradora utilizou múltiplos vetores de exfiltração, como a transferência de grandes volumes de dados para mídia externa removível (incluindo o arquivo “OneDrive_xxxxx-08-20.zip”) , além de inúmeras capturas de tela de informações corporativas do SharePoint e OneDrive.

- Acesso Remoto: Foram registrados acessos via programas de controle remoto, como TeamViewer Host e AnyDesk, que podem ser usados como ferramenta de exfiltração e acesso fora do expediente.

“Conclusão Forense

Os achados da perícia digital comprovam a materialidade e a autoria da exfiltração de dados pela ex-colaboradora, caracterizando uma violação clara e material das políticas de segurança da informação da EMPRESA XYZ. Este laudo técnico é a base para as medidas legais e de mitigação de risco da Contratante.”

CTA — Seu negócio foi alvo de vazamento?

A perícia digital revela quem acessou, quando e o que foi levado.

Entre em contato para uma análise técnica inicial e relatório pericial conforme LGPD e ISO 27037, reforçando sua estratégia jurídica e reputacional.

palavras-chave: vazamento de dados, perícia digital, perícia em computador, LGPD, análise forense, cadeia de custódia, laudo pericial, prova digital.